01SP) Su primer consejo técnico realmente importante

Voz femenina en español (México)

Voz masculina en español (México)

Voz femenina en español (España)

Voz masculina en español (España)

ESCUCHAR EL AUDIO, LEER, ¿O AMBOS?

La transmisión de audio se publica para tu disfrute; es lo mismo que puedes leer a continuación. Escuchar, o escuchar mientras lees, para algunos es como estar frente a un profesor universitario dando una clase y es una excelente manera de aprender. Y a otros les gusta solo leer. Lo que te funcione: ambas opciones están disponibles.

SOBRE ESTE CAPÍTULO

Este Capítulo es más técnico que la mayoría de los demás. Será una gran prueba para ti, espero, de que puedes comprender un tema informático importante si se presenta de forma adecuada, lenta y metódica, lógica y simple.

Este Capítulo es súper importante para la seguridad de tu computadora; verdaderamente es la medida de seguridad número uno, “número-uno”, que deberías tomar. Mi artículo de Estudio de Caso trata de una situación real y de cómo se salvaron los archivos de una computadora de un DESASTRE gracias a que el sistema estaba configurado correctamente según lo explicado en este Capítulo. Lo cual, por suerte, se hizo justo dos días antes del evento.

Si sigues este Capítulo y no lo entiendes por completo, pero eres capaz de hacer lo que dice—es decir, simplemente seguir unas cuantas instrucciones sencillas—eso es todo lo que realmente necesitas obtener del Capítulo 01. Me encantaría que lo entendieras por completo, y voy a intentar mantener las cosas simples, pero por favor no te desanimes ni dejes de leer el resto de este libro si este Capítulo te hace sentir un poco perdido. Este trata más sobre la importancia y sobre seguir unas instrucciones que sobre comprender cada pequeño detalle. No te asustes, solo te aviso con antelación.

El Capítulo 03 sobre contraseñas te resultará bastante simple y el Capítulo 04, que te ayuda a implementar lo que estás a punto de aprender en este Capítulo, te prometo, será lo último súper técnico por un tiempo. Me tomo la seguridad del sistema muy en serio, así que quiero quitarme de encima estas cosas más complicadas para que podamos divertirnos aprendiendo cosas útiles del día a día, funcionando con seguridad.

Este Capítulo es en realidad una gran prueba para ambos. Mi prueba es ver si puedo presentar este tema en términos realmente simples. Y tu prueba es: ¿lo entendiste? Si cualquiera de las dos pruebas saca una nota reprobatoria, eso es un reflejo de mí; yo soy quien recibirá el mal boletín, no tú.

A lo largo de este libro, subrayo que responder a tus preguntas es la clave para que nunca te frustres al aprender nuevos temas informáticos. Si te sientes confundido y decides no leer el resto de este libro, que tiene temas mucho más interesantes que este primero, en palabras del inmortal Dan Aykroyd, realmente me “amargaría el día”.

SIN TÉRMINOS CONFUSOS

Iré explicando términos a medida que avanzamos. Con algunos de estos términos quizá pienses “¿este tipo está bromeando? por supuesto que sé qué es eso”. Pero no todo el mundo sabrá exactamente qué significan todos los términos. Estoy a punto de dar una definición de escritorio que quizá te parezca muy básica. Cuando esto ocurra, simplemente salta al siguiente encabezado, o lee la definición rápida para ver si recoges algo nuevo y útil. No quiero aburrirte con cosas muy simples y, al mismo tiempo, quiero enseñar cosas muy simples. A algunos de estos los llamo tip-bits™. ¿Te gusta esa frase tips-bits™? Me la inventé yo.

¿QUÉ ES TU ESCRITORIO?

Por curiosidad, ¿podrías realmente explicarle a alguien qué es tu escritorio?

Tu escritorio es lo que ves en la pantalla de tu computadora cuando no hay programas abiertos. Enciendes tu equipo, inicias sesión y se te presenta tu escritorio. Incluye los íconos de tus programas, tu Menú Inicio donde encuentras la lista de todos tus programas, y básicamente todo lo que es visible en tu monitor es tu escritorio. Un navegador web como Chrome™, Edge™, Firefox™, Brave™, Safari™ u otros, son programas informáticos. Si abres tu navegador web para ir a un sitio web, eso ahora es un programa ejecutándose en tu escritorio.

Incluso la pantalla de tu teléfono es un escritorio. Cuando tienes un programa abierto, la ventana de visualización del programa no es tu escritorio; el programa se está mostrando en tu escritorio. Incluso tu app de mensajería de texto es un programa que se ejecuta en el escritorio de tu teléfono. Recuerda: si no entiendes algo, incluso sobre algo como qué es tu escritorio, utiliza la sección de Comentarios al final de esta página para enviarme tus preguntas.

VAMOS A EJECUTAR UN PROGRAMA: PTT911T.exe – NOS DIRÁ MUCHO

Vamos a empezar averiguando un dato crítico sobre cómo utilizas tu propia computadora. Los próximos pasos te harán descargar un programita que nos dirá qué tipo de usuario eres en tu computadora. Querremos esto para el resto del Capítulo. No te preocupes todavía por lo que quiero decir con “qué tipo de usuario”. Primero averigüemos qué tipo eres.

Este programa fue escrito por mí, así que te prometo que es seguro ejecutarlo en tu sistema.

Empecemos haciendo clic en el botón para descargar el programa de prueba de tipo de usuario PTT

Descargar PTT911 Test

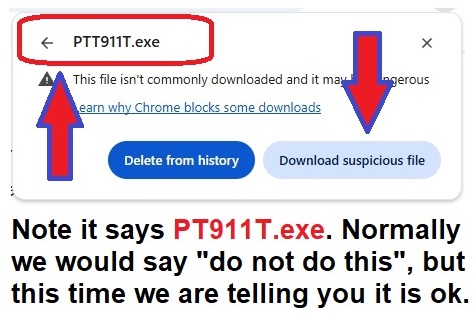

El navegador Chrome y posiblemente otros pueden darte un mensaje de advertencia sobre una descarga sospechosa o potencialmente peligrosa. Puedes ignorar estas advertencias, son esperadas (esto es solo un problema temporal):

Verás una pantalla similar a la de abajo.

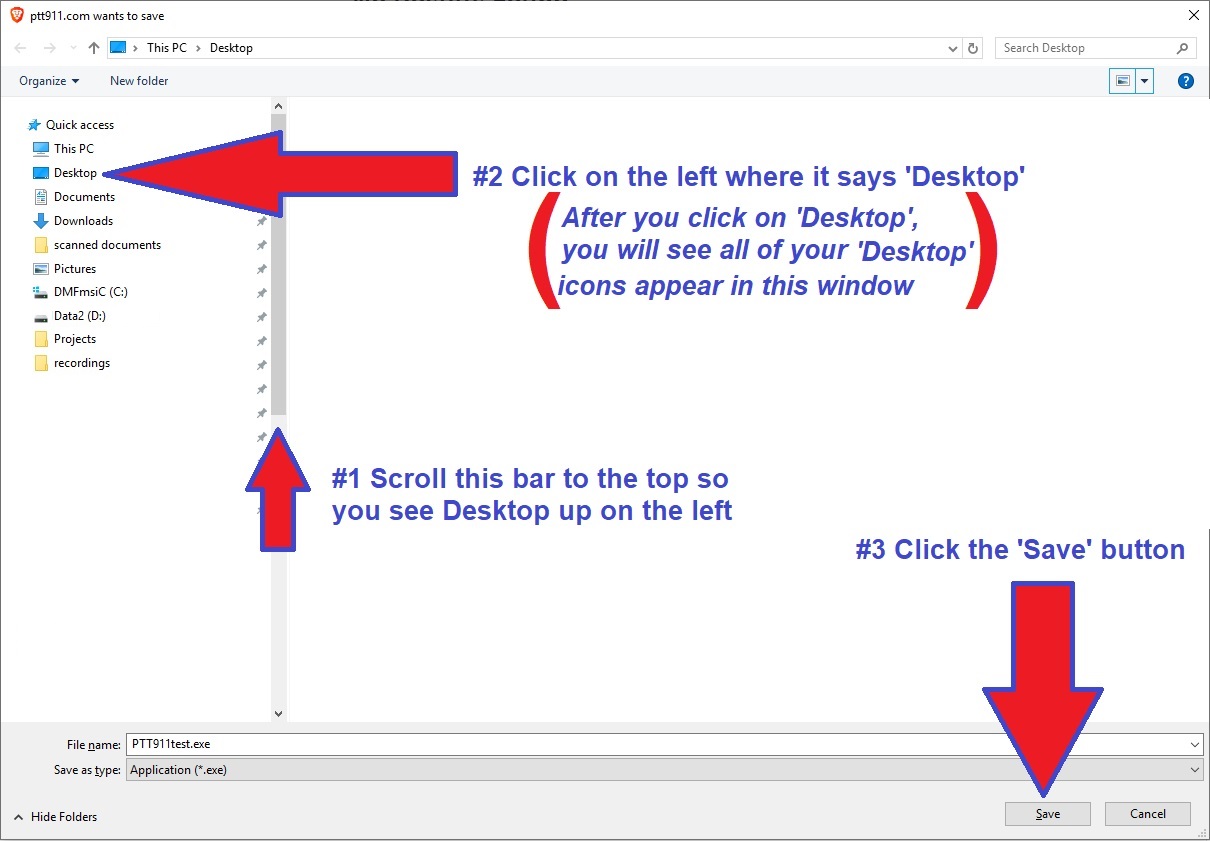

#1) A la izquierda, desplaza la barra gris hacia arriba y verás ‘Escritorio’.

#2) Haz clic una sola vez con el mouse en ‘Escritorio’.

#3) En la parte inferior, haz clic en ‘Guardar’.

Esto GUARDARÁ el programa PTT911T.exe en tu ‘Escritorio’.

Esto GUARDARÁ el programa PTT911T.exe en tu ‘Escritorio’.

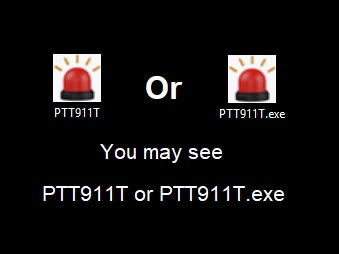

Ahora verás este nuevo ícono en tu ‘Escritorio’. Puede decir PTT911T o PTT911T.exe

Un Capítulo futuro explicará por qué puedes ver o no la “.exe” mostrada. En ese Capítulo, explicaré por qué prefiero que sí veas la .exe. Ayuda a la seguridad ver esa parte del nombre de archivo llamada extensión, ya que te dice qué tipo de archivo es. Las imágenes, los programas, la música y todos los demás archivos tienen su propia extensión de tipo de archivo. Si solo ves el nombre PTT911T sin la extensión, no sabrás necesariamente si es una imagen como PTT911T.jpg o un programa potencialmente peligroso PTT911T.exe. Trataré esto en detalle en un Capítulo futuro. Y nota: PTT911T.exe es seguro.

Haz doble clic en el nuevo ícono PTT911T del escritorio para ejecutar el programa de prueba

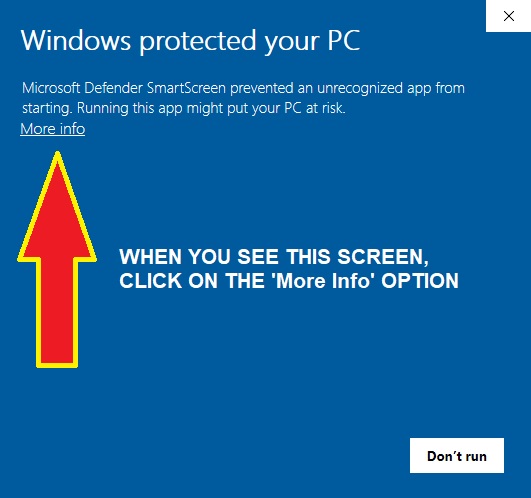

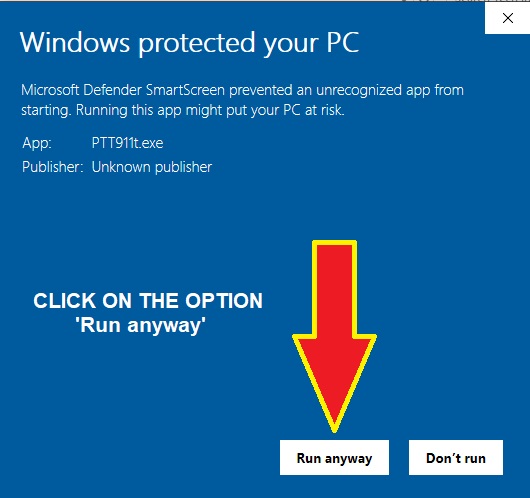

Cuando veas la pantalla de abajo, haz clic en la opción que dice ‘Más información’

En la siguiente pantalla, mostrada abajo:

Haz clic en la opción que dice ‘Ejecutar de todas formas’

VEAMOS SI ERES USUARIO ESTÁNDAR O ADMINISTRADOR

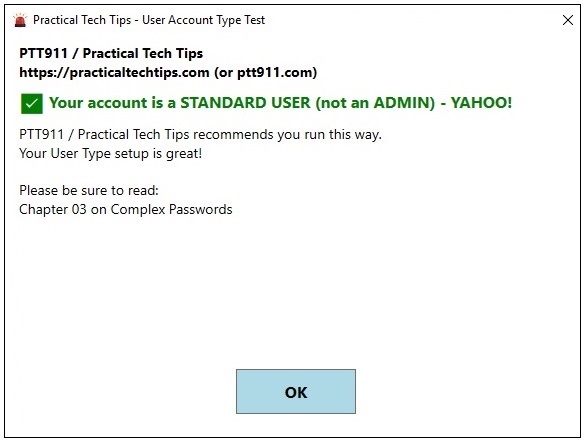

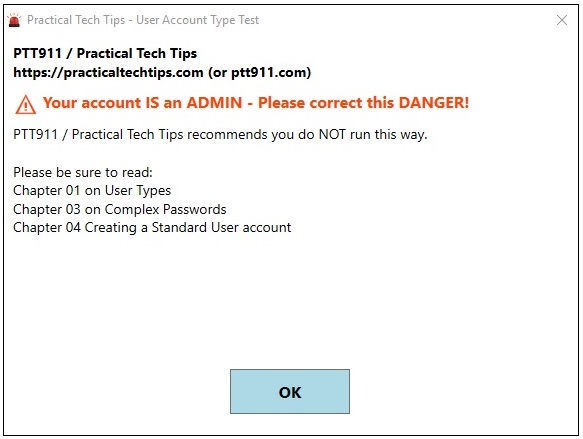

El programa PTT911T te dirá qué tipo de usuario eres, USUARIO ESTÁNDAR o ADMINISTRADOR. Verás una de las dos pantallas de abajo.

UNA PALABRA RÁPIDA PARA LOS TÉCNICOS

Si eres realmente técnico, probablemente entenderás enseguida adónde voy en este Capítulo. Aun así, puede que no hagas nada al respecto porque pensarás que no es necesario, pero ojalá este Capítulo te convenza de lo contrario y ejecutes el sistema como yo ejecuto el mío. Para que conste, en más de 40 años usando sistemas operativos de Microsoft™, todavía no me ha entrado ni un virus. Y si aún no te convence, lee mi Estudio de Caso. Y siéntete libre de compartir el programa PTT911T con otros; es una pequeña utilidad muy práctica.

¿REALMENTE NECESITO PREOCUPARME POR TODO ESTO? ¡SÍ! ¡SÍ! ¡SÍ!

Al final de este Capítulo, creo que dirás “WOW, realmente necesito hacer esto; debo asegurarme de que mi sistema funcione con más seguridad”. Voy a enseñarte sobre un problema de seguridad que probablemente nunca supiste que existía. Al final del Capítulo, te darás cuenta de que no importa que el tema sonara un poco técnico, ya que vas a comprender su importancia.

LA SEGURIDAD ES SÚPER IMPORTANTE

Todos tememos los problemas de seguridad, los virus, el robo de identidad y todos los demás peligros a los que nos enfrentamos. Tener nuestras computadoras conectadas a Internet y estar en sitios como la banca en línea, Amazon™ y redes sociales como facebook™, hace que la seguridad sea nuestra prioridad número uno. Así que trabajemos juntos para hacer tu sistema más seguro. Una gran ventaja de esto es que, además de requerir poco tiempo, no tiene costo: no necesitas comprar nada. Todo lo que necesitas está integrado en Windows™. Seguiré tratando temas de seguridad a lo largo de este libro siempre que sea relevante para el tema.

¿CONTRASEÑA O SIN CONTRASEÑA?

El primer paso para la seguridad del sistema es tener una contraseña y asegurarte de que sea larga y compleja; ambos aspectos se explican, de forma simple, en el Capítulo 03.

Cuando enciendes tu computadora, ¿tu sistema te pide una contraseña?

Si tu sistema no requiere una contraseña, esto equivale a dejar la puerta de tu auto sin seguro, las ventanas bajadas, el tanque lleno y las llaves en el encendido.

Si no tienes contraseña, o si tienes una contraseña débil—como una sola palabra en minúsculas con solo un número—por favor asegúrate de leer el Capítulo 03 sobre contraseñas y el Capítulo 04, que te dice cómo cambiar tu contraseña.

¿QUÉ ES UN USUARIO?

Tú utilizas tu computadora y tu computadora se refiere a ti como un usuario. Si más de una persona comparte la misma computadora, cada una sería su propio usuario con su propio nombre de usuario. Y el programa PTT911T te dijo qué tipo de usuario eres, USUARIO ESTÁNDAR o ADMINISTRADOR.

Piensa en una fábrica con un área de oficinas. Trabajas en la fábrica pero tienes tu propia oficina privada. Piensa que tu computadora es toda la fábrica y tu oficina privada es como ser un usuario.

Tu oficina tiene un archivador con cajones, cada uno con un tipo específico de información.

Como usuario, Windows™ te proporciona un área especial para tus archivos, como tus documentos, música, imágenes y otros tipos. Cada tipo de archivo tiene su propia área especial, similar a un cajón del archivador. Así, tus documentos están en un cajón y tus imágenes en otro.

De esta manera, todo lo importante está junto en el archivador y, al tener cada tipo de información en su propio cajón, resulta más fácil organizar y encontrar las cosas.

Estoy seguro de que has visto tu carpeta DOCUMENTOS. La carpeta DOCUMENTOS es uno de estos lugares especiales, uno de los cajones de tu archivador. Si tuvieras otros usuarios en tu computadora, cada usuario tendría su propio archivador. Tu archivador está vinculado a ti como usuario.

El sistema te proporciona un archivador propio llamado tu Directorio Personal o Área de Perfil de Usuario. No te preocupes por recordar el nombre. Si usas un programa como Word™ o Excel™ para crear documentos y hojas de cálculo, estos se guardan en tu carpeta DOCUMENTOS. La música se guarda en tu carpeta MÚSICA, las imágenes en tu carpeta IMÁGENES y si descargas algo de un sitio web irá a tu carpeta DESCARGAS. También está tu ESCRITORIO, que es una carpeta especial. Cualquier cosa que pongas en tu carpeta de escritorio se mostrará automáticamente en tu pantalla, en tu escritorio. Cada una de estas es un cajón en tu archivador personal.

Esto muestra tu área privada de Windows™, o tu Directorio Personal / Área de Perfil de Usuario

NOTA: ¿Sabías que puedes ver tu escritorio en el Explorador de archivos como si fuera una carpeta de archivos?

Llegaremos a esto en un Capítulo posterior; es una forma muy fácil de limpiar tu escritorio.

Tener esta organización también facilita encontrar lo que necesitas para hacer copias de seguridad y resguardarlo. Un Capítulo posterior trata las copias de seguridad y cómo hacerlas.

HAY 2 TIPOS DE USUARIO QUE NECESITAS CONOCER

Hay muchos tipos diferentes de usuarios, pero solo necesitas conocer dos: USUARIO ESTÁNDAR y ADMINISTRADOR. Cada tipo tiene distintos poderes.

Un USUARIO ESTÁNDAR tiene poder estándar. Puede hacer cosas estándar.

Un ADMINISTRADOR tiene superpoder. Puede hacer grandes cosas, y mucho daño.

Un USUARIO ESTÁNDAR equivale a ser un huésped de hotel con llave para una sola habitación y uso de algunas instalaciones como la piscina y la lavandería. El equivalente en tu computadora es que tu habitación de hotel es como tu Directorio Personal, donde están tus carpetas DOCUMENTOS y otras; este es tu espacio privado. Como huésped del hotel, tienes derecho a usar la piscina y la lavandería. Como USUARIO ESTÁNDAR, se te otorga el derecho a usar los recursos de tu computadora como impresoras, escáneres, altavoces y micrófono.

Si pierdes tu llave, un delincuente solo puede entrar en tu pequeña habitación de hotel y no en todo el hotel. Un hacker que accede a un USUARIO ESTÁNDAR tiene muy poco poder. Un hacker puede causar daños dentro de tu área privada, pero es muy difícil penetrar en áreas para las que no tienes llave.

Un ADMINISTRADOR equivale a ser el gerente del hotel, el que tiene la llave maestra de todo el hotel. Eso equivale a tener acceso a toda tu computadora, incluidas áreas que rara vez, si alguna vez, necesitas tocar, como tu sistema operativo. Y si otras personas comparten tu computadora, un ADMINISTRADOR también puede acceder a sus áreas privadas, sus archivadores.

Los ADMINISTRADORES pueden entrar en todo en la computadora. En manos equivocadas—como las de un hacker que entra en una cuenta de ADMINISTRADOR—es como perder la llave maestra del hotel. Esto hace que toda tu computadora sea susceptible a cosas malas como virus, ransomware y muchos otros tipos de comportamientos maliciosos. Algunas cosas malas pueden pasarle a un USUARIO ESTÁNDAR, pero es mucho más difícil hacer un daño mayor sin ser ADMINISTRADOR.

Entonces, ¿qué significa todo esto en cristiano?

Deberías usar tu propia computadora como USUARIO ESTÁNDAR y no como ADMINISTRADOR. El Capítulo 03 te ayudará a crear contraseñas complejas, y el Capítulo 04 te ayudará a hacer cambios simples en tu sistema para que ejecutes de forma segura como USUARIO ESTÁNDAR.

La mayoría de las personas usan su equipo como ADMINISTRADOR. Cuando se compra una computadora, un técnico experto no salta de la caja para decirte cómo configurarla correctamente. Simplemente seguiste las instrucciones en pantalla y te hizo ADMINISTRADOR sin decir “ok, ahora ve y crea otra cuenta de usuario como USUARIO ESTÁNDAR y usa solo esa”. Otro problema que me encuentro: incluso buenos técnicos nunca aprendieron este CONSEJO de seguridad MÁS IMPORTANTE, o lo pasan por alto.

Ejecutar con el tipo de usuario adecuado—siendo USUARIO ESTÁNDAR—y tener algunos conocimientos generales, comentados a lo largo de este libro sobre cómo detectar una amenaza, es tu defensa más fuerte contra la invasión de tu sistema.

Ahora bien, yo soy un usuario realmente avanzado; sé cómo comprobar si un correo electrónico es spam peligroso, sé cuándo no hacer clic en un enlace potencialmente peligroso, sé que no debo abrir adjuntos que puedan ser peligrosos, ¿y sabes cómo opero? Como USUARIO ESTÁNDAR.

Si algo malo le ocurre a una cuenta de ADMINISTRADOR, toda la computadora está en riesgo y, por lo general, habrá que reinstalarla por completo desde cero; incluso tus programas tendrán que reinstalarse; se puede perder todo.

Si estás usando una cuenta de USUARIO ESTÁNDAR y sucede algo malo, como con la llave de la habitación del hotel, solo tu pequeña área puede quedar destruida. Puede que necesites trabajar un poco y restaurar archivos desde una copia de seguridad, pero puedes volver a funcionar en muy poco tiempo—y no en dos o tres días después de muchas horas de trabajo recargando tu sistema, lo cual puede requerir ayuda profesional.

Si quieres leer una historia de la vida real, lee nuestro Estudio de Caso donde, por suerte, un usuario estaba configurado correctamente. Aun así tuvo daños en el sistema, pero fueron limitados.

PUNTO DE CONTROL

Este es un buen punto de control. Si algo de lo que has aprendido hasta ahora te parece confuso o tienes preguntas, este es un buen momento para detenerte y ponerte al día; no continúes. Relee si es necesario, escucha el audio; quizá escuchar mientras lees te ayude a superar cualquier punto difícil. Y recuerda que ¡puedes hacer preguntas! Realmente no me molestan las preguntas y sinceramente las animo cuando son necesarias.

Es mejor entender cada sección y no dejar que la confusión se acumule; solo conduce a la frustración. Y no queremos frustración. El objetivo de este libro es que aprendas excelentes consejos tecnológicos, no que te frustres. Intentaré señalar buenos lugares, como este, para asegurarme de que estés bien antes de continuar con el siguiente tema. Y recuerda, este primer tema no es sencillo; es importante.

No queda mucho más.

¿Qué puede hacer un ADMINISTRADOR que no puede un USUARIO ESTÁNDAR?

¿Recuerdas toda esa charla de que los USUARIOS ESTÁNDAR no pueden hacerlo todo y no tienen acceso a todo como un ADMINISTRADOR? Recuerda, los ADMINISTRADORES tienen superpoder.

Cuando solo un ADMINISTRADOR puede hacer algo, se dice que requiere Privilegios Elevados. Solo un ADMINISTRADOR puede ejecutar con Privilegios Elevados.

Un USUARIO ESTÁNDAR no puede hacer lo que requiere Privilegios Elevados.

Solo un ADMINISTRADOR tiene la llave maestra del hotel, y hay cosas que el sistema no te permitirá hacer con una llave estándar de habitación. Esa llave maestra es como tener Privilegios Elevados: se te permite hacer casi cualquier cosa que quieras, ir adonde quieras, dañar lo que quieras, correcto o incorrecto, bueno o malo; la llave maestra no cuestiona la autoridad, simplemente permite acceso total sin restricciones.

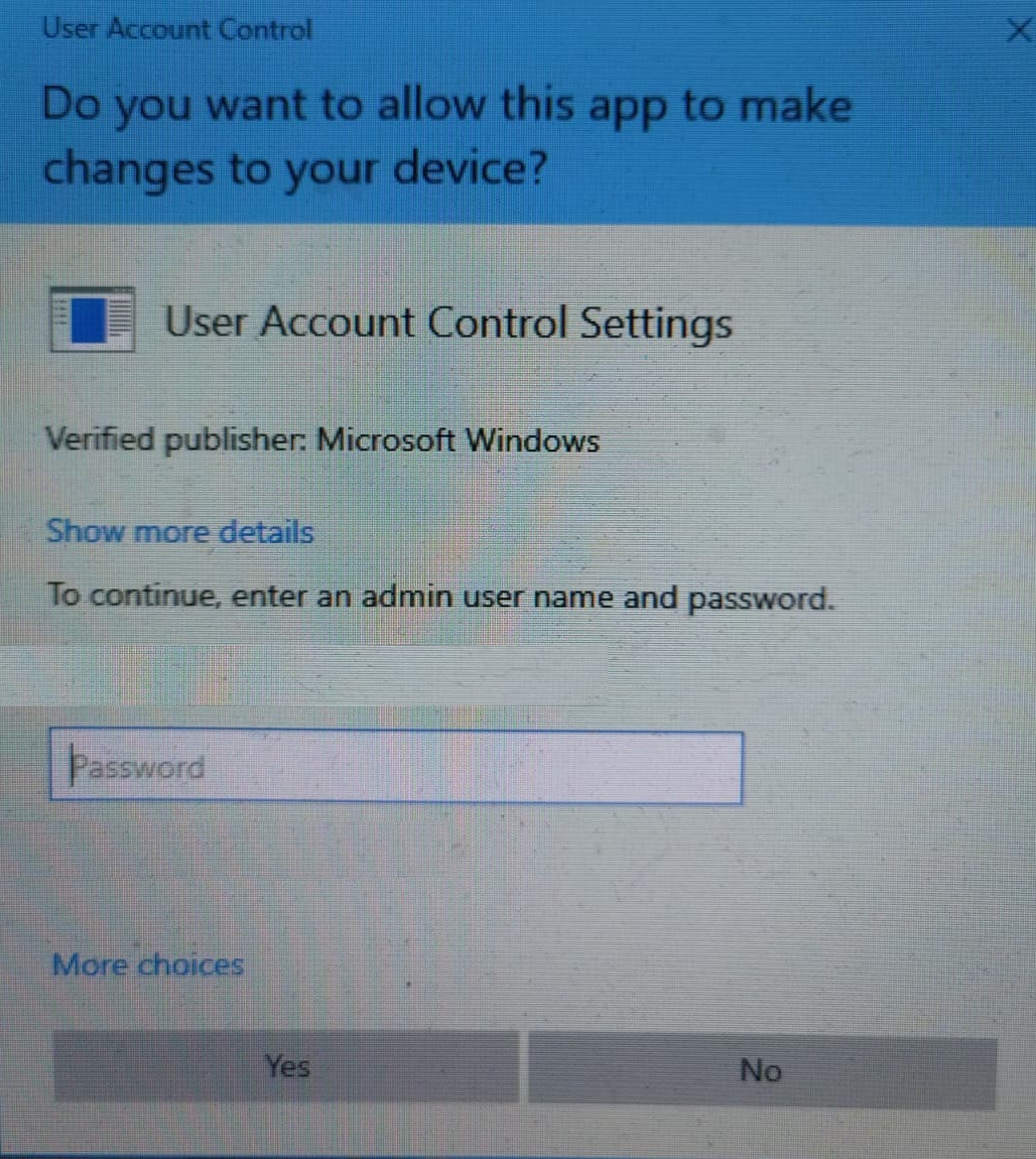

Si eres USUARIO ESTÁNDAR y haces algo que requiere Privilegios Elevados, tu sistema en realidad te lo dirá. Literalmente se detendrá, tu escritorio se oscurecerá y aparecerá una ventana emergente pidiéndote la contraseña de ADMINISTRADOR. Aquí tienes una imagen de cómo se ve:

Si estás operando correctamente como USUARIO ESTÁNDAR y tratas de instalar un programa nuevo o actualizar uno, es decir, haces algo que requiere Privilegios Elevados que solo tiene un ADMINISTRADOR, el sistema te lo dirá y te pedirá la contraseña de ADMINISTRADOR. Este es un gran mecanismo de seguridad, ya que no puedes hacer accidentalmente algo que solo un ADMINISTRADOR, con Privilegios Elevados, puede hacer sin introducir una contraseña. Te obliga a parar y pensarlo.

RESUMEN

Ejecutar tus programas cotidianos nunca debería requerir ser ADMINISTRADOR con Privilegios Elevados; es realmente raro necesitarlos. Si eres USUARIO ESTÁNDAR y vas a instalar un programa nuevo, actualizar uno existente, o intentas hacer algo que solo los ADMINISTRADORES pueden hacer—es decir, algo que requiere Privilegios Elevados—el sistema te lo dirá: detendrá todo lo que está haciendo, tu pantalla se pondrá en negro y se te pedirá la contraseña de ADMINISTRADOR. No es ciencia espacial: te lo hace saber.

Ya sabes que hay dos tipos de usuarios, USUARIO ESTÁNDAR y ADMINISTRADOR.

Y el programa PTT911T, que espero hayas descargado y ejecutado, te dijo si estás funcionando como USUARIO ESTÁNDAR o como ADMINISTRADOR.

CONCLUSIÓN

El Capítulo 02 es para quienes comparten su computadora con otros usuarios. Si eres el único usuario de tu computadora, después de terminar este Capítulo continúa con el Capítulo 03, que te ayudará a entender las contraseñas, y luego el Capítulo 04, que te ayudará a configurar correctamente tus cuentas de ADMINISTRADOR y USUARIO ESTÁNDAR. ¡Estás superando tu primera y más importante lección de seguridad!

Apuesto a que ahora te sientes un poco sorprendido de haber leído todas estas cosas nuevas de tecnología y probablemente sientes que realmente las entendiste, al menos en su mayoría. Y “en su mayoría” está bastante bien, pero aun así, si tienes preguntas, no lo dudes: házmelo saber; estaré encantado de responderlas.

¡LO ESTÁS HACIENDO GENIAL! Y recuerda: haz preguntas; me hace feliz saber que entiendes lo que enseño. Sé que te dije al principio que no te preocuparas si no comprendías por completo este Capítulo, pero solo bromeaba; no quería que te sintieras intimidado pensando que estaría por encima de tu nivel. No, no tienes que haber comprendido este Capítulo al 100%, pero prefiero que sí.

PREGUNTAS Y RESPUESTAS

¿Tienes una pregunta sobre este Capítulo? Consulta la sección de abajo, ‘Enviar un comentario’. Lo más probable es que alguien más tenga la misma pregunta. Y puede que vea una pregunta y me dé cuenta de que necesito simplificar o reescribir algo para mayor claridad. Como esto no es un libro impreso rígido, las actualizaciones son fáciles.

Recuerda siempre:

“No hay preguntas tontas, solo respuestas tontas.

Y una respuesta sin pregunta es solo una afirmación”.

Alcalde Adam West™