01FR) “Un conseil technologique vraiment important, un peu technique, mais VRAIMENT super important pour la sécurité informatique”

Voix féminine en français (France)

Voix masculine en français (France)

Voix féminine en français (Canada)

Voix masculine en français (Canada)

ÉCOUTER L’AUDIO, LIRE, OU LES DEUX ?

La diffusion audio est publiée pour votre plaisir d’écoute ; c’est la même chose que ce que vous pouvez lire ci-dessous. Écouter, écouter tout en lisant, pour certains, c’est comme être devant un professeur d’université donnant un cours et c’est une excellente façon d’apprendre. D’autres préfèrent uniquement lire. Faites comme vous voulez : les deux options sont disponibles.

À PROPOS DE CE CHAPITRE

Ce Chapitre est plus technique que la plupart des autres. Ce sera pour vous une excellente preuve, je l’espère, que vous pouvez comprendre un sujet informatique important s’il est présenté correctement, lentement et méthodiquement, logiquement et simplement.

Ce Chapitre est super important pour la sécurité de votre ordinateur, véritablement la mesure de sécurité numéro un, « numéro uno », que vous devriez prendre. Mon article d’Étude de Cas porte sur une situation réelle où les fichiers d’un ordinateur ont été sauvés du DÉSASTRE parce que le système avait été correctement configuré conformément à ce Chapitre. Et cela avait heureusement été fait seulement deux jours avant l’événement.

Si vous suivez ce Chapitre et ne le comprenez pas totalement, mais que vous êtes capable de faire ce qu’il dit—c’est-à-dire simplement suivre quelques instructions simples—c’est tout ce que vous avez vraiment besoin de tirer du Chapitre 01. J’aimerais que vous le compreniez pleinement et je vais essayer de garder les choses simples, mais s’il vous plaît, ne vous découragez pas et ne renoncez pas à lire le reste de ce livre si ce Chapitre vous donne l’impression d’être un peu perdu. Celui-ci concerne davantage l’importance et le suivi de quelques consignes que la compréhension de chaque petit détail. N’ayez pas peur, je vous préviens juste à l’avance.

Le Chapitre 03 sur les mots de passe vous paraîtra assez simple et le Chapitre 04, qui vous aide à mettre en pratique ce que vous êtes sur le point d’apprendre dans ce Chapitre, sera—je vous le promets—la dernière chose super technique pendant un moment. Je prends la sécurité du système très au sérieux, donc je veux évacuer ces sujets plus compliqués pour que nous puissions nous amuser à apprendre des choses plus utiles au quotidien, en toute sécurité.

Ce Chapitre est en fait un excellent test pour nous deux. Mon test consiste à voir si je peux présenter ce sujet en termes vraiment simples. Et votre test, c’est : avez-vous compris ? Si l’un ou l’autre des tests obtient une note éliminatoire, c’est un reflet de moi ; c’est moi qui recevrai le mauvais bulletin, pas vous.

Tout au long de ce livre, j’insiste sur le fait que répondre à vos questions est la clé pour que vous ne soyez jamais frustré en apprenant de nouveaux sujets informatiques. Si vous vous sentez confus et choisissez de ne pas lire le reste de ce livre—qui comporte des sujets bien plus intéressants que ce premier—selon les mots de l’immortel Dan Aykroyd, « ça me ficherait un sacré coup au moral ».

AUCUN TERME CONFUS

J’expliquerai les termes au fur et à mesure. Pour certains, vous vous direz peut-être : « Il se moque de moi ? Bien sûr que je sais ce que c’est. » Mais tout le monde ne saura pas exactement ce que signifient tous les termes. Je suis sur le point de donner une définition du bureau (desktop) qui pourra vous sembler très basique. Quand cela arrive, passez simplement au prochain titre, ou lisez la définition rapide pour voir si vous glanez quelque chose de nouveau et d’utile. Je ne veux pas vous ennuyer avec des choses très simples et, en même temps, je veux enseigner des choses très simples. J’appelle une partie de cela des tip-bits™. Vous aimez cette expression tips-bits™ ? Je l’ai inventée.

QU’EST-CE QUE VOTRE BUREAU (DESKTOP)

Par curiosité, pourriez-vous réellement expliquer à quelqu’un ce qu’est votre bureau ?

Votre bureau est ce que vous voyez sur l’écran de votre ordinateur quand aucun programme n’est ouvert. Vous allumez votre machine, vous vous connectez, et votre bureau vous est présenté. Il inclut les icônes de vos programmes, votre menu Démarrer où vous trouvez la liste de tous vos programmes, et en gros tout ce qui est visible sur votre moniteur fait partie de votre bureau. Un navigateur web tel que Chrome™, Edge™, Firefox™, Brave™, Safari™ ou bien d’autres, est un programme informatique. Si vous ouvrez votre navigateur pour accéder à un site web, c’est alors un programme s’exécutant sur votre bureau.

Même l’écran de votre téléphone est un bureau. Lorsque vous avez un programme ouvert, la fenêtre d’affichage du programme n’est pas votre bureau ; le programme est affiché sur votre bureau. Même votre application de messagerie texte est un programme s’exécutant sur le bureau de votre téléphone. Rappelez-vous : si vous ne comprenez pas quelque chose, même un concept comme ce qu’est votre bureau, utilisez la section Commentaires en bas de cette page pour m’envoyer vos questions.

LANÇONS UN PROGRAMME : PTT911T.exe – IL NOUS EN DIRA BEAUCOUP

Nous allons commencer par découvrir une information critique sur votre manière d’utiliser votre propre ordinateur. Les quelques étapes suivantes vont vous faire télécharger un tout petit programme qui nous dira quel type d’utilisateur vous êtes sur votre ordinateur. Nous en aurons besoin pour la suite du Chapitre. Ne vous inquiétez pas encore de ce que j’entends par « type d’utilisateur ». Découvrons d’abord quel type vous êtes.

Ce programme a été écrit par moi, je vous promets donc qu’il est sûr à exécuter sur votre système.

Commençons par cliquer sur le bouton pour télécharger le programme de test du type d’utilisateur PTT

Télécharger PTT911 Test

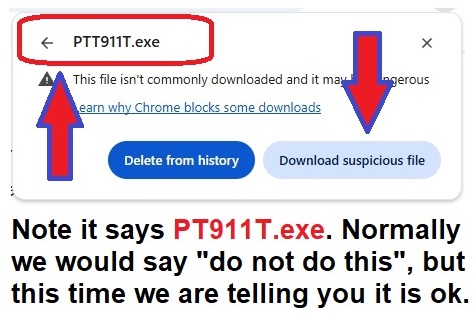

Le navigateur Chrome, et possiblement d’autres, peut vous afficher un message d’avertissement concernant un téléchargement suspect ou potentiellement dangereux. Vous pouvez ignorer ces avertissements ; ils sont attendus (ce n’est qu’un problème temporaire) :

Verás una pantalla similar a la de abajo.

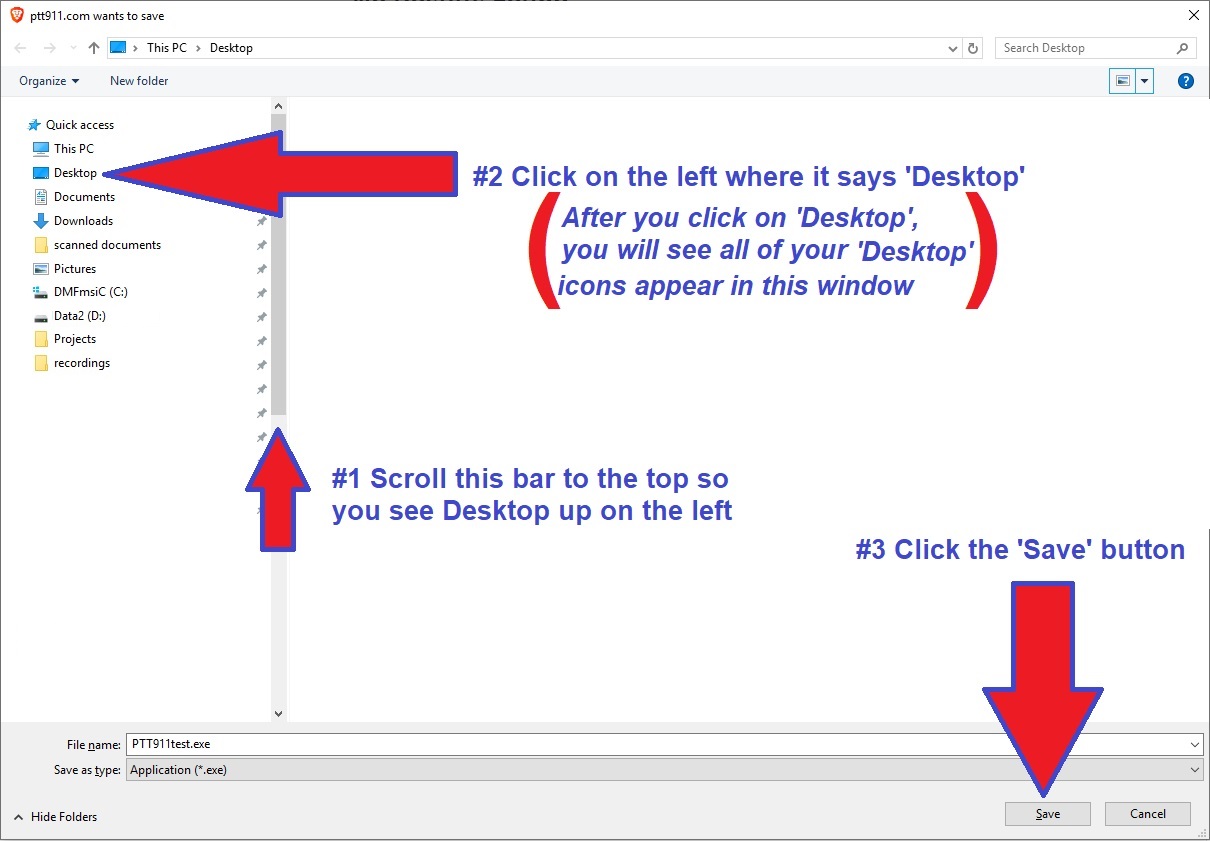

#1) A la izquierda, desplaza la barra gris hacia arriba y verás ‘Escritorio’.

#2) Haz clic una sola vez con el mouse en ‘Escritorio’.

#3) En la parte inferior, haz clic en ‘Guardar’.

Cela ENREGISTRERA le programme PTT911T.exe sur votre « Bureau ».

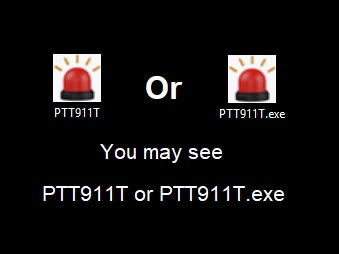

Sur votre bureau, vous verrez son icône de programme comme sur l’image ci-dessous :

Vous verrez maintenant cette nouvelle icône sur votre « Bureau ». Il peut être indiqué PTT911T ou PTT911T.exe

Un Chapitre ultérieur expliquera pourquoi l’extension « .exe » peut s’afficher ou non. Dans ce Chapitre, j’expliquerai pourquoi je préfère que vous voyiez le « .exe ». Cela aide la sécurité de voir cette partie du nom de fichier appelée l’extension, car elle indique le type de fichier. Les images, les programmes, la musique et tous les autres fichiers ont chacun leur propre extension. Si vous ne voyez que le nom PTT911T sans l’extension, vous ne saurez pas nécessairement s’il s’agit d’une image (par ex. PTT911T.jpg) ou d’un programme potentiellement dangereux PTT911T.exe. Je traiterai cela en détail dans un futur Chapitre. Et notez : PTT911T.exe est sûr.

Double-cliquez sur la nouvelle icône PTT911T du bureau pour exécuter le programme de test

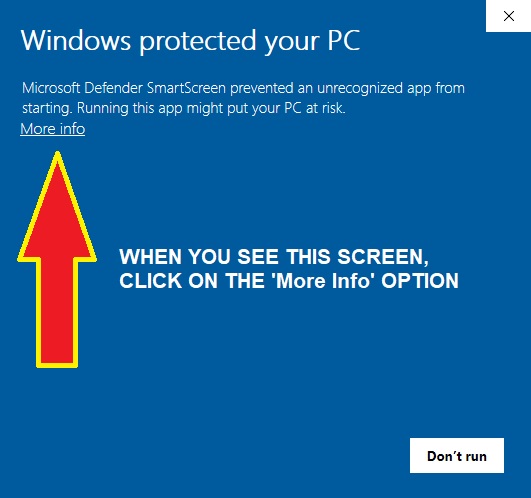

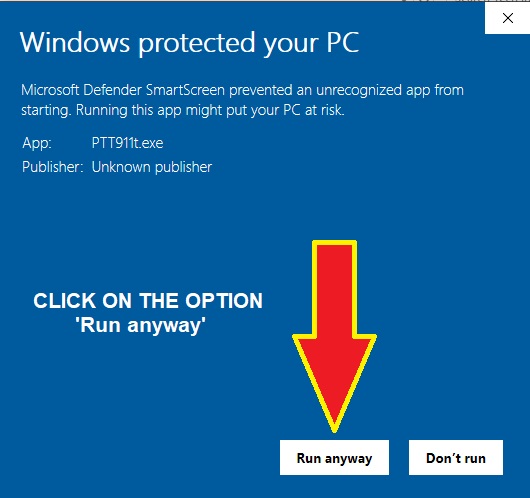

Quand vous verrez l’écran ci-dessous, cliquez sur l’option « Plus d’infos »

Cliquez sur l’option « Exécuter quand même »

OYONS SI VOUS ÊTES UTILISATEUR STANDARD OU ADMINISTRATEUR

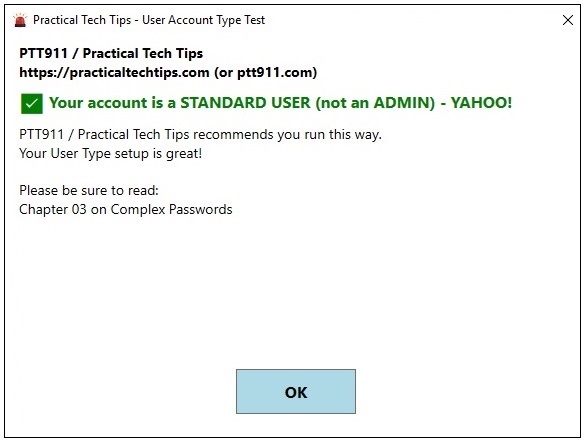

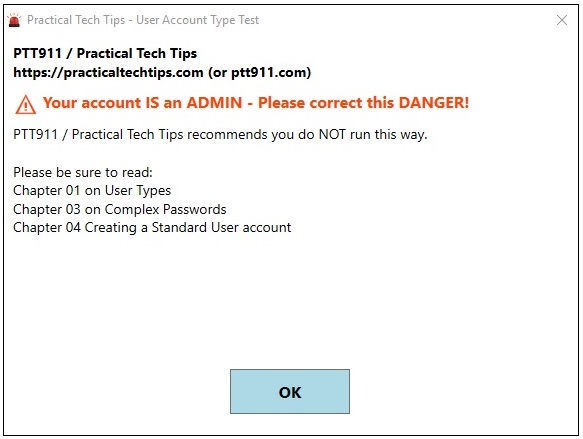

Le programme PTT911T vous dira quel type d’utilisateur vous êtes, un UTILISATEUR STANDARD ou un ADMINISTRATEUR. Vous verrez l’un des deux écrans ci-dessous.

UN MOT RAPIDE POUR LES TECHNICIENS

Si vous êtes un vrai technicien, vous comprendrez probablement tout de suite où je veux en venir dans ce Chapitre. Vous ne ferez peut-être toujours rien parce que vous penserez que ce n’est pas nécessaire, mais j’espère que ce Chapitre vous convaincra du contraire et que vous ferez fonctionner votre système comme je fais fonctionner le mien. Pour mémoire, en plus de 40 ans d’utilisation des systèmes d’exploitation Microsoft™, je n’ai encore jamais attrapé de virus. Et si vous n’êtes toujours pas convaincu, lisez mon Étude de Cas. Et n’hésitez pas à partager le programme PTT911T avec d’autres ; c’est un petit utilitaire bien pratique.

DOIS-JE VRAIMENT M’INQUIÉTER DE TOUT ÇA ? OUI ! OUI ! OUI !

À la fin de ce Chapitre, je pense que vous direz : « WAOUH, je dois vraiment faire ça, je dois m’assurer que mon système fonctionne de manière plus sécurisée. » Je vais vous enseigner un problème de sécurité dont vous n’aviez probablement jamais entendu parler. À la fin du Chapitre, vous réaliserez que le fait que le sujet ait semblé un peu technique n’a pas d’importance, car vous en comprendrez l’importance.

LA SÉCURITÉ EST SUPER IMPORTANTE

Nous craignons tous les problèmes de sécurité, les virus, l’usurpation d’identité et tous les autres dangers auxquels nous faisons face. Le fait d’avoir nos ordinateurs connectés à Internet et d’être sur des sites comme notre banque en ligne, Amazon™ et les réseaux sociaux comme facebook™, fait de la sécurité notre priorité numéro un. Alors travaillons ensemble pour rendre votre système plus sûr. Un grand avantage de tout cela est qu’en dehors d’un peu de temps à y consacrer, cela ne coûte rien : vous n’avez rien à acheter. Tout ce dont vous avez besoin est intégré à Windows™. Je continuerai à aborder des questions de sécurité tout au long de ce livre chaque fois que ce sera pertinent.

MOT DE PASSE OU PAS DE MOT DE PASSE

La première étape de la sécurité du système consiste à avoir un mot de passe et à vous assurer qu’il soit long et complexe, les deux étant expliqués simplement au Chapitre 03.

Quand vous allumez votre ordinateur, votre système vous demande-t-il un mot de passe ?

Si votre système n’exige pas de mot de passe, c’est l’équivalent de laisser la porte de votre voiture ouverte, les vitres baissées, le réservoir plein et les clés sur le contact.

Si vous n’avez pas de mot de passe, ou si vous avez un mot de passe faible—comme un seul mot en minuscules avec juste un chiffre—veillez à lire le Chapitre 03 sur les mots de passe et le Chapitre 04 qui vous explique comment changer votre mot de passe.

QU’EST-CE QU’UN UTILISATEUR

Vous utilisez votre ordinateur et votre ordinateur vous considère comme un utilisateur. Si plusieurs personnes partagent le même ordinateur, chacune sera son propre utilisateur avec son propre nom d’utilisateur. Et le programme PTT911T vous a indiqué quel type d’utilisateur vous êtes, UTILISATEUR STANDARD ou ADMINISTRATEUR.

Pensez à une usine avec une zone de bureaux. Vous travaillez dans l’usine mais avez votre propre bureau privé. Considérez que votre ordinateur est l’ensemble de l’usine et que votre bureau privé correspond à être un utilisateur.

Votre bureau dispose d’un classeur à tiroirs, chacun contenant un type d’information spécifique.

En tant qu’utilisateur, Windows™ vous fournit une zone spéciale pour vos fichiers comme vos documents, votre musique, vos images et d’autres types de fichiers. Chaque type de fichier a sa zone spécifique, semblable à un tiroir du classeur. Ainsi, vos documents sont dans un tiroir et vos images dans un autre.

De cette manière, tout ce qui est important est regroupé dans le classeur et, en ayant chaque type d’information dans son propre tiroir, il est plus facile d’organiser et de retrouver les choses.

Je suis sûr que vous avez déjà vu votre dossier DOCUMENTS. Le dossier DOCUMENTS est l’un de ces emplacements spéciaux, l’un des tiroirs de votre classeur. Si vous aviez d’autres utilisateurs sur votre ordinateur, chacun aurait son propre classeur. Votre classeur est lié à vous en tant qu’utilisateur.

Le système vous fournit un classeur qui vous est propre appelé votre Répertoire Personnel ou Zone de Profil Utilisateur. Ne vous souciez pas de retenir ce nom. Si vous utilisez un programme comme Word™ ou Excel™ pour créer des documents et des feuilles de calcul, ceux-ci sont enregistrés dans votre dossier DOCUMENTS. La musique est enregistrée dans votre dossier MUSIQUE, les images dans votre dossier IMAGES et si vous téléchargez quelque chose depuis un site web, cela ira dans votre dossier TÉLÉCHARGEMENTS. Il y a aussi votre BUREAU, qui est un dossier spécial. Tout ce que vous placez dans votre dossier Bureau s’affichera automatiquement à l’écran, sur votre bureau. Chacun de ces éléments est un tiroir de votre classeur personnel.

Ceci montre votre zone privée Windows™, c’est-à-dire votre Répertoire Personnel / Zone de Profil Utilisateur

REMARQUE : Saviez-vous que vous pouvez afficher votre bureau dans l’Explorateur de fichiers comme s’il s’agissait d’un dossier de fichiers ?

Nous y viendrons dans un Chapitre ultérieur ; c’est une façon très simple de nettoyer votre bureau.

Cette organisation facilite également l’identification de ce que vous devez sauvegarder pour le conserver en lieu sûr. Un Chapitre ultérieur traite des sauvegardes et de la manière de les réaliser.

IL EXISTE 2 TYPES D’UTILISATEUR QUE VOUS DEVEZ CONNAÎTRE

Il existe de nombreux types d’utilisateurs, mais vous n’avez besoin d’en connaître que deux : UTILISATEUR STANDARD et ADMINISTRATEUR. Chaque type a des pouvoirs différents.

Un UTILISATEUR STANDARD a un pouvoir standard. Il peut faire des choses standard.

Un ADMINISTRATEUR a un super-pouvoir. Il peut faire de grandes choses… et beaucoup de dégâts.

Un UTILISATEUR STANDARD équivaut à être un client d’hôtel avec une clé pour une seule chambre et l’usage de certaines installations comme la piscine et la laverie. L’équivalent sur votre ordinateur est que votre chambre d’hôtel est comme votre Répertoire Personnel où se trouvent vos dossiers DOCUMENTS et autres ; c’est votre zone privée. En tant que client de l’hôtel, vous avez le droit d’utiliser la piscine et la laverie. En tant qu’UTILISATEUR STANDARD, vous avez le droit d’utiliser les ressources de votre ordinateur, telles que les imprimantes, scanners, haut-parleurs et microphone.

Si vous perdez votre clé, un criminel ne peut entrer que dans votre petite chambre d’hôtel et non dans tout l’hôtel. Un pirate qui accède à un UTILISATEUR STANDARD dispose de très peu de pouvoir. Il peut causer des dommages dans votre zone privée, mais il est très difficile de pénétrer dans des zones pour lesquelles vous n’avez pas de clé.

Un ADMINISTRATEUR équivaut au gérant de l’hôtel, celui qui a la clé maîtresse de tout l’établissement. Cela revient à avoir accès à l’ensemble de votre ordinateur, y compris des zones que vous avez rarement, voire jamais, besoin de toucher, comme votre système d’exploitation. Et si d’autres personnes partagent votre ordinateur, un ADMINISTRATEUR peut également accéder à leurs zones privées, leurs classeurs.

Les ADMINISTRATEURS peuvent accéder à tout sur l’ordinateur. Entre de mauvaises mains—par exemple celles d’un pirate accédant à un compte ADMINISTRATEUR—c’est comme perdre la clé maîtresse de l’hôtel. Cela rend tout votre ordinateur vulnérable à des choses néfastes comme des virus, des rançongiciels et bien d’autres types de comportements malveillants. Certaines mauvaises choses peuvent arriver à un UTILISATEUR STANDARD, mais il est beaucoup plus difficile de faire de gros dégâts sans être ADMINISTRATEUR.

Alors, qu’est-ce que tout cela signifie en clair ?

Vous devriez utiliser votre propre ordinateur en tant qu’UTILISATEUR STANDARD et non en tant qu’ADMINISTRATEUR. Le Chapitre 03 vous aidera à créer des mots de passe complexes, et le Chapitre 04 vous aidera à apporter de simples modifications à votre système afin que vous fonctionniez en toute sécurité comme UTILISATEUR STANDARD.

La plupart des gens utilisent leur machine en tant qu’ADMINISTRATEUR. Lorsqu’un ordinateur est acheté, un technicien compétent ne saute pas hors de la boîte pour vous dire comment configurer correctement votre système. Vous avez simplement suivi les instructions à l’écran et cela vous a attribué le rôle d’ADMINISTRATEUR sans vous dire : « OK, créez maintenant un autre compte en tant qu’UTILISATEUR STANDARD et n’utilisez que celui-là. » Un autre problème que je rencontre : même de bons techniciens n’ont jamais appris ce CONSEIL de sécurité LE PLUS IMPORTANT, ou bien ils le négligent.

Utiliser le type d’utilisateur approprié—c’est-à-dire être UTILISATEUR STANDARD—et quelques connaissances générales, discutées tout au long de ce livre sur la façon de repérer une menace, constituent votre meilleure défense contre l’intrusion dans votre système.

Pour ma part, je suis un utilisateur vraiment avancé ; je sais comment vérifier si un e-mail est un spam dangereux, je sais quand ne pas cliquer sur un lien potentiellement dangereux, je sais qu’il ne faut pas ouvrir des pièces jointes potentiellement risquées, et vous savez comment j’opère ? En tant qu’UTILISATEUR STANDARD.

Si quelque chose de grave arrive à un compte ADMINISTRATEUR, tout l’ordinateur est en danger et il faudra généralement tout réinstaller depuis zéro ; même vos programmes devront être réinstallés, tout peut être perdu.

Si vous utilisez un compte d’UTILISATEUR STANDARD et qu’il arrive quelque chose de mauvais, c’est comme la clé de chambre d’hôtel : seule votre petite zone peut être détruite. Vous aurez peut-être un peu de travail pour restaurer des fichiers depuis une sauvegarde, mais vous pourrez redémarrer très rapidement—et non en deux ou trois jours après de longues heures de réinstallation de votre système, ce qui peut nécessiter une aide professionnelle.

Si vous voulez lire une histoire vraie, lisez notre Étude de Cas où un utilisateur a eu la chance d’être correctement configuré. Il a tout de même subi des dommages système, mais ils ont été limités.

POINT DE CONTRÔLE

C’est un bon point de contrôle. Si quelque chose de ce que vous avez appris jusqu’à présent vous semble confus ou si vous avez des questions, c’est le bon moment pour vous arrêter et rattraper le fil ; ne continuez pas. Relisez si nécessaire, écoutez l’audio ; peut-être qu’écouter tout en lisant vous aidera à dépasser les passages difficiles. Et sachez que vous pouvez poser des questions ! Les questions ne me dérangent vraiment pas et je les encourage sincèrement lorsqu’elles sont nécessaires.

Il vaut mieux comprendre chaque section et ne pas laisser la confusion s’installer ; elle ne mène qu’à la frustration. Et nous ne voulons pas de frustration. Le but de ce livre est que vous appreniez d’excellents conseils techniques, pas que vous soyez frustré. J’essaierai d’indiquer de bons moments, comme celui-ci, pour m’assurer que tout va bien avant de passer au sujet suivant. Et rappelez-vous, ce premier sujet n’est pas simple ; il est important.

Il ne reste plus grand-chose.

Que peut faire un ADMINISTRATEUR qu’un UTILISATEUR STANDARD ne peut pas faire ?

Vous vous souvenez de tout ce discours selon lequel les UTILISATEURS STANDARD ne peuvent pas tout faire et n’ont pas accès à tout comme un ADMINISTRATEUR ? Souvenez-vous : les ADMINISTRATEURS ont des super-pouvoirs.

Quand seule l’exécution par un ADMINISTRATEUR est autorisée, on dit que cela requiert des Privilèges Élevés. Seul un ADMINISTRATEUR est autorisé à exécuter avec des Privilèges Élevés.

Un UTILISATEUR STANDARD n’est pas autorisé à faire ce qui nécessite des Privilèges Élevés.

Seul un ADMINISTRATEUR possède la clé maîtresse de l’hôtel, et il y a des choses que le système ne vous laissera pas faire avec une clé standard de chambre. Cette clé maîtresse, c’est comme avoir des Privilèges Élevés : vous êtes autorisé à faire à peu près tout ce que vous voulez, aller où vous voulez, endommager ce que vous voulez, que ce soit bien ou mal ; la clé maîtresse ne remet pas l’autorité en question, elle permet simplement un accès total et sans restriction.

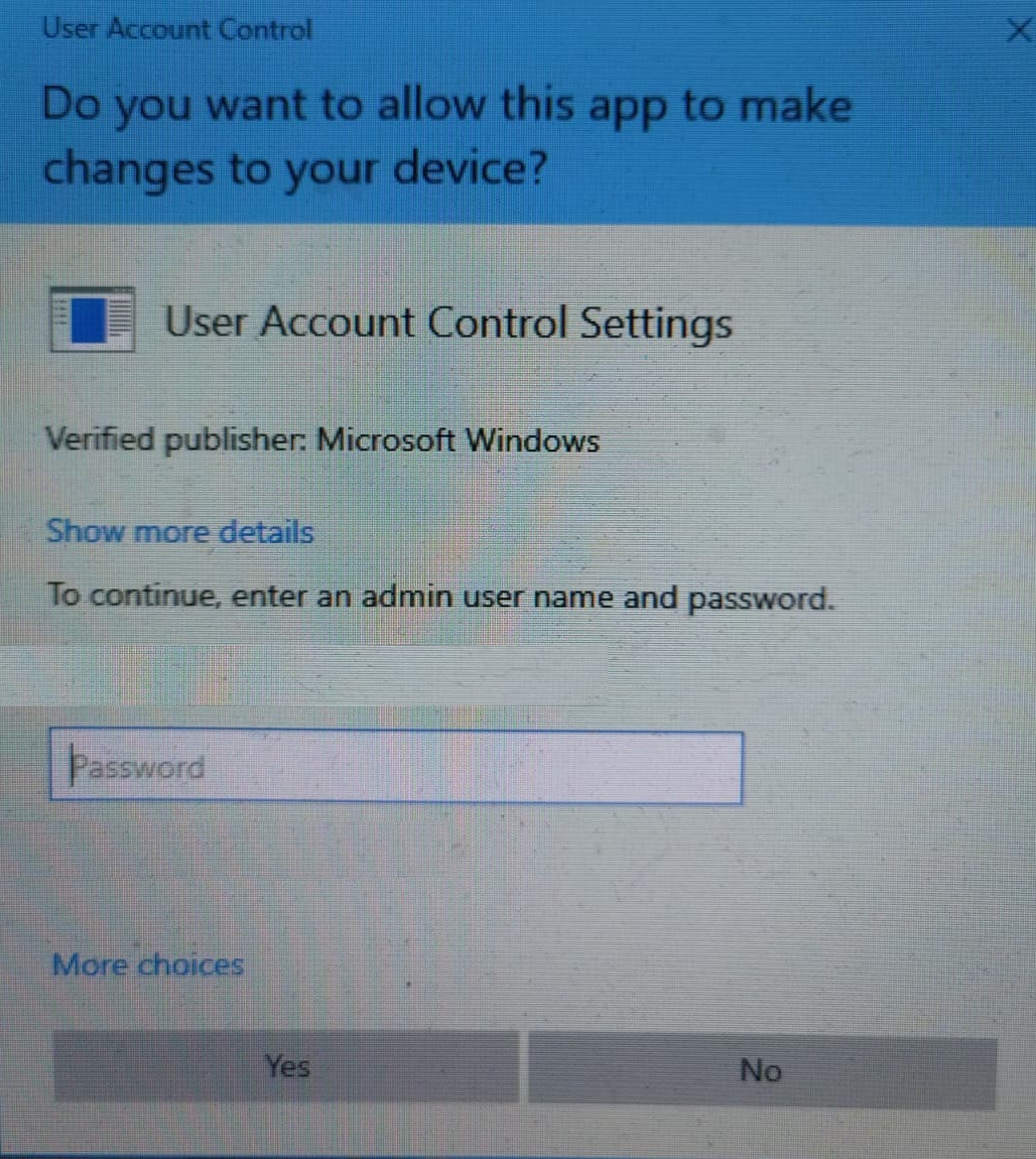

Si vous êtes UTILISATEUR STANDARD et que vous faites quelque chose qui nécessite des Privilèges Élevés, votre système vous le dira. Il s’arrêtera littéralement, votre bureau deviendra sombre et une fenêtre surgira pour vous demander le mot de passe ADMINISTRATEUR. Voici à quoi cela ressemble :

Si vous fonctionnez correctement en tant qu’UTILISATEUR STANDARD et que vous essayez d’installer un nouveau programme ou d’en mettre un à jour, c’est-à-dire si vous faites quelque chose qui requiert des Privilèges Élevés que seul un ADMINISTRATEUR possède, le système vous le dira et vous demandera le mot de passe ADMINISTRATEUR. C’est un excellent mécanisme de sécurité, car vous ne pouvez pas faire par accident quelque chose que seul un ADMINISTRATEUR, avec des Privilèges Élevés, peut faire sans saisir un mot de passe. Vous êtes obligé de vous arrêter et d’y réfléchir.

RÉCAPITULATIF

L’exécution de vos programmes quotidiens ne devrait jamais nécessiter d’être ADMINISTRATEUR avec des Privilèges Élevés ; c’est vraiment rare d’en avoir besoin. Si vous êtes UTILISATEUR STANDARD et que vous installez un nouveau programme, mettez à jour un programme existant, ou essayez de faire quelque chose que seuls les ADMINISTRATEURS sont autorisés à faire—c’est-à-dire quelque chose qui nécessite des Privilèges Élevés—le système vous le dira, il arrêtera tout ce qu’il fait, votre écran deviendra noir, et on vous demandera le mot de passe ADMINISTRATEUR. Ce n’est pas de la science spatiale : il vous en avertit clairement.

Vous savez qu’il existe deux types d’utilisateurs, UTILISATEUR STANDARD et ADMINISTRATEUR.

Et le programme PTT911T, que vous avez—espérons-le—téléchargé et exécuté, vous a indiqué si vous fonctionnez en tant qu’UTILISATEUR STANDARD ou en tant qu’ADMINISTRATEUR.

CONCLUSION

Le Chapitre 02 s’adresse à ceux qui partagent leur ordinateur avec d’autres utilisateurs. Si vous êtes l’unique utilisateur de votre ordinateur, une fois ce Chapitre terminé, poursuivez avec le Chapitre 03, qui vous aidera à comprendre les mots de passe, puis avec le Chapitre 04, qui vous aidera à configurer correctement vos comptes d’ADMINISTRATEUR et d’UTILISATEUR STANDARD. Vous venez de franchir votre première et plus importante leçon de sécurité !

Je parie que vous êtes un peu surpris en ce moment d’avoir lu toutes ces nouvelles notions techniques et que vous avez probablement l’impression de les avoir réellement comprises, au moins en grande partie. Et « en grande partie », c’est déjà très bien, mais malgré tout, si vous avez des questions, n’hésitez pas, faites-le moi savoir, je serai heureux d’y répondre.

VOUS VOUS EN SORTEZ À MERVEILLE ! Et souvenez-vous : posez des questions, cela me rend heureux de savoir que vous comprenez ce que j’enseigne. Je sais que je vous ai dit au début de ne pas vous inquiéter si vous ne saisissiez pas entièrement ce Chapitre, mais je plaisantais ; je ne voulais pas que vous vous sentiez intimidé en pensant que ce serait au-dessus de votre niveau. Non, vous n’avez pas besoin d’avoir compris ce Chapitre à 100 %, mais je préfère que oui.

QUESTIONS & RÉPONSES

Vous avez une question sur ce Chapitre ? Consultez la section ci-dessous, « Soumettre un commentaire ». Il y a de fortes chances que quelqu’un d’autre ait la même question. Et il se peut que je voie une question et réalise que je dois simplifier ou réécrire quelque chose pour plus de clarté. Comme il ne s’agit pas d’un livre imprimé figé, les mises à jour sont faciles.

Souvenez-vous toujours :

« Il n’y a pas de questions bêtes, seulement des réponses bêtes.

Et une réponse sans question n’est qu’une affirmation. »

Maire Adam West™